Índice de contenidos

ToggleLa exposición de datos personales a través de proveedores críticos multiplica el riesgo legal, reputacional y operativo. Una gestión madura de ciberseguridad de terceros refuerza el cumplimiento, asegura la continuidad de negocio y protege la confianza de tus clientes. Integrar la protección de datos en el gobierno corporativo ya no es opcional, es un requisito estratégico para competir en entornos digitales regulados.

Proteger datos personales exige controlar a tus proveedores críticos

Cuando delegas procesos de negocio en proveedores críticos, tus datos personales dejan de estar solo en tu perímetro tecnológico. Esos terceros almacenan, procesan o acceden a información sensible de empleados, clientes y usuarios. Si no gestionas su ciberseguridad con rigor, cualquier brecha en su entorno impactará directamente en tu responsabilidad legal y reputacional.

Leyes como el RGPD o la normativa latinoamericana convergen en una misma idea clave. La empresa que decide el tratamiento sigue siendo responsable aunque subcontrate parte del servicio. Por eso la gestión de ciberseguridad de proveedores críticos se convierte en un pilar esencial de tu estrategia de protección de datos personales.

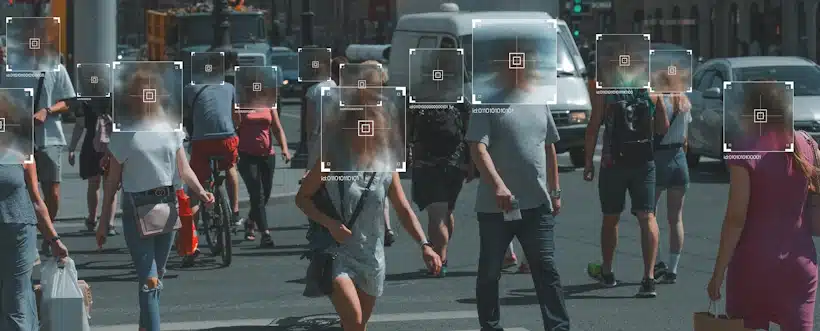

Además del marco regulatorio, los incidentes reales muestran la magnitud del problema. Muchos ataques recientes empezaron por compromisos de terceros con controles débiles, sin segmentación adecuada o con accesos excesivos. El eslabón más débil de tu cadena digital suele estar fuera de la organización y afecta de forma directa a la confidencialidad de los datos personales.

La exposición de datos personales se amplifica con la cadena de suministro digital

En un entorno cloud y de servicios especializados, casi cada proceso clave depende de un proveedor externo. Desde nóminas y CRM hasta soporte técnico o marketing. Eso implica que tus datos personales circulan por infraestructuras, países y modelos de servicio que tú no controlas de forma directa, pero que sí debes gobernar desde tu marco GRC.

Muchos ciberataques elevan su impacto gracias al acceso privilegiado de terceros. Un proveedor de mantenimiento remoto o un integrador con VPN abierta se convierte en una puerta directa. Cuando ese acceso está vinculado a bases de datos con datos personales, el incidente se transforma en un potencial desastre regulatorio y mediático que golpea tu marca.

La complejidad aumenta porque cada proveedor gestiona sus propios subprocesadores. Aunque tú firmes un contrato sólido, otra entidad puede intervenir en el tratamiento sin que lo identifiques bien. Sin un inventario vivo de la cadena de suministro y sus flujos de datos personales, resulta imposible evaluar el riesgo real que asumes.

Integrar la gestión de ciberseguridad de proveedores críticos en tu gobierno GRC

Para proteger datos personales con garantías necesitas un enfoque de GRC integrado. No basta con cláusulas contractuales genéricas, ni con cuestionarios puntuales sin seguimiento. Es clave establecer un modelo de gobierno donde riesgos, controles y evidencias de terceros queden alineados con tus políticas internas de seguridad y privacidad.

Diseñar un marco de riesgo específico para proveedores que tratan datos personales

El primer paso consiste en clasificar a tus terceros según su criticidad. Valora el tipo de servicio, el volumen de datos personales y el nivel de acceso a tus sistemas. Así defines qué proveedores exigen requisitos reforzados de ciberseguridad, auditoría y continuidad de negocio, y cuáles pueden seguir un tratamiento más ligero pero controlado.

Una vez segmentados, asigna criterios de evaluación objetivos. Políticas de seguridad, certificaciones, historial de incidentes, cobertura de cifrado, gestión de vulnerabilidades o niveles de servicio. Cada criterio debe relacionarse con riesgos concretos para los datos personales, como divulgación no autorizada, alteración de registros o indisponibilidad prolongada.

Este enfoque de riesgo permite priorizar recursos. No gestionarás igual un proveedor de envío de newsletters que una plataforma core bancaria. La clave está en alinear la profundidad de las revisiones con el posible impacto sobre la confidencialidad e integridad de los datos personales afectados.

Fortalecer acuerdos, controles y evidencias con un enfoque continuo

El contrato con un proveedor crítico debe reflejar tus exigencias regulatorias y de seguridad. Incluye obligaciones de notificación temprana de incidentes, pruebas periódicas, derecho de auditoría y requisitos de cifrado. Un buen acuerdo traslada de forma clara qué expectativas impone tu programa de protección de datos personales y reduce ambigüedades durante una crisis.

Sin embargo, el contrato solo tiene valor real si tú verificas su cumplimiento. Implementa revisiones periódicas de evidencias, como resultados de pentest, informes SOC, certificaciones o registros de capacitación. Define indicadores que midan desempeño de seguridad y tiempos de respuesta ante incidentes que afecten datos personales dentro del servicio externalizado.

También conviene integrar a los proveedores críticos en tus simulacros y ejercicios de crisis. Cuando pruebas conjuntamente la respuesta ante fugas de datos personales, compruebas tiempos reales, flujos de comunicación y capacidad de contención, lo que reduce la improvisación frente a un escenario real de impacto mediático.

Conectar ciberseguridad, privacidad y negocio en una misma visión

Los equipos de privacidad, seguridad y negocio suelen evaluar a los proveedores desde ángulos diferentes. Si no alineas criterios, surgen vacíos de control y fricciones internas. Una plataforma GRC común permite orquestar requisitos de ciberseguridad, cláusulas de protección de datos personales y necesidades de compra en un mismo flujo.

Esta visión integrada facilita priorizar decisiones. Un proveedor muy eficiente operativamente puede resultar inaceptable si su madurez de seguridad es baja. De igual modo, una alternativa algo más costosa, pero sólida en controles, reduce el riesgo de sanciones, brechas masivas y paradas de servicio críticas.

Cuando combinas evaluación técnica, análisis legal y criterios financieros en un único modelo, elevas la conversación al nivel del comité de dirección. La protección de datos personales deja de ser un tema puramente IT o jurídico y se convierte en una decisión estratégica de negocio, basada en riesgo y evidencias.

Datos personales, reputación y cumplimiento: el coste real de una brecha en terceros

Una filtración de datos personales gestionados por un proveedor puede desencadenar sanciones, demandas colectivas y pérdida de contratos. Las autoridades de control investigan a la organización responsable del tratamiento, no solo al tercero ejecutor. Si no demuestras diligencia en la selección y supervisión, tu posición ante el regulador se debilita de forma drástica.

Además del impacto económico directo, la reputación sufre golpes duraderos. Clientes y empleados interpretan que la empresa no protegió adecuadamente su información sensible. En mercados muy competitivos, un incidente grave asociado a proveedores críticos puede cerrar puertas comerciales durante años, incluso tras resolver las consecuencias legales.

La experiencia reciente muestra que las brechas de seguridad ligadas a la cadena de suministro crecen en sofisticación. Los atacantes aprovechan relaciones de confianza, credenciales compartidas y accesos remotos para alcanzar grandes bases de datos personales mediante objetivos aparentemente secundarios, lo que obliga a revisar el modelo de defensa perimetral clásico.

| Enfoque de proveedores | Impacto sobre datos personales | Consecuencias probables |

|---|---|---|

| Sin gobierno estructurado de terceros | Inventario incompleto y flujos de datos personales poco claros | Brechas inesperadas, respuestas lentas y posición débil ante el regulador |

| Evaluación puntual en la contratación | Controles desactualizados y cambios de servicio sin revisar riesgo | Incidentes por desalineación entre contratos y prácticas reales |

| Gestión de ciberseguridad de proveedores críticos automatizada | Visibilidad continua de controles ligados a datos personales | Reducción de brechas, mejor cumplimiento y decisiones basadas en evidencias |

Muchas organizaciones avanzan hacia modelos donde la ciberseguridad se integra como elemento central de la privacidad. Para profundizar en este enfoque, resulta clave entender cómo la defensa técnica sostiene el cumplimiento regulatorio sobre datos personales. Un buen punto de partida es el análisis de ciberseguridad como clave para la protección de datos personales en la era digital.

En paralelo, el contexto normativo evoluciona de forma constante en distintas jurisdicciones. Si tu organización opera en México o trata información de ciudadanos mexicanos, debes considerar obligaciones específicas. Comprender la Ley Federal de Protección de Datos Personales y su aplicación real te ayuda a dimensionar correctamente los requisitos que deben cumplir tus proveedores críticos, tal como se detalla en el análisis de la Ley Federal de Protección de Datos Personales de México.

Para fortalecer tu programa, es útil partir de una premisa sencilla. Si un proveedor puede acceder, aunque sea de forma indirecta, a datos personales sensibles, su ciberseguridad forma parte de tu propia superficie de ataque y debe recibir un nivel de atención proporcional a ese acceso.

La madurez real se nota cuando tu organización incorpora métricas de riesgo de terceros en los cuadros de mando de alta dirección. Así, el estado de los controles que protegen datos personales en proveedores críticos se revisa con la misma frecuencia que los riesgos financieros o de continuidad. Este enfoque envía un mensaje claro sobre la prioridad estratégica de la privacidad y la seguridad.

Si un proveedor accede a datos personales, su ciberseguridad deja de ser un problema externo y se convierte en parte de tu propio riesgo corporativo. Compartir en XEsta visión integrada también facilita justificar inversiones. Cuando explicas que una mejora concreta reduce el riesgo de sanciones, de filtración masiva y de pérdida de confianza, las decisiones de presupuesto cambian. La conversación ya no gira solo en torno al coste de la solución, sino al coste evitado de una brecha de datos personales asociada a un tercero crítico.

Cómo estructurar un programa práctico de ciberseguridad de proveedores críticos

Un programa efectivo necesita procesos claros, responsabilidades definidas y herramientas que automaticen tareas repetitivas. Sin una base operativa sólida, el gobierno de terceros se convierte en documentación estática que no refleja el riesgo vivo sobre datos personales, lo que termina generando una falsa sensación de seguridad.

Empieza por crear un inventario único de proveedores con clasificación por criticidad y tratamiento de datos personales. Vincula cada tercero con los sistemas a los que accede, los tipos de información que maneja y la ubicación geográfica del tratamiento. Esta cartografía te permitirá identificar concentraciones de riesgo y dependencias excesivas.

Define un ciclo de vida de proveedor que incluya evaluación inicial, onboarding con controles mínimos, seguimiento continuo y planes de salida. En cada fase debes establecer hitos de ciberseguridad y privacidad, con responsables claros y evidencias asociadas, de modo que siempre puedas demostrar tu diligencia ante una auditoría o investigación.

Automatizar evaluaciones, alertas y reporting para no perder el control

Cuando el número de proveedores crece, gestionar todo en hojas de cálculo se vuelve insostenible. Las evaluaciones se retrasan, las evidencias se dispersan y muchas alertas se pierden. La automatización mediante una plataforma GRC especializada permite estandarizar cuestionarios, centralizar documentación y orquestar flujos de aprobación con menos esfuerzo manual.

Los recordatorios automáticos reducen el riesgo de certificaciones caducadas o pruebas no renovadas. Si un proveedor maneja datos personales críticos y deja expirar un informe de seguridad clave, el sistema puede escalar la alerta al propietario del riesgo. Así, reaccionas antes de que una brecha te obligue a justificar falta de seguimiento.

Este tipo de herramientas también facilitan el reporting consolidado. En pocos clics puedes ver qué porcentaje de proveedores críticos cumple requisitos mínimos de ciberseguridad ligados a datos personales, qué hallazgos siguen abiertos o qué contratos necesitan revisión de cláusulas de seguridad y privacidad.

Incorporar inteligencia artificial para anticipar riesgos en la cadena de suministro

La inteligencia artificial aporta una nueva capa a la gestión de proveedores críticos. Modelos entrenados pueden detectar patrones de riesgo, correlacionar incidentes públicos y priorizar revisiones. Con IA resulta más sencillo identificar terceros con señales tempranas de debilidad en ciberseguridad que pueden comprometer datos personales si no actúas a tiempo.

Por ejemplo, un motor analítico puede combinar datos internos de cumplimiento con fuentes externas. Cambios en propiedad, incidentes declarados, sanciones o bajadas en reputaciones de seguridad. Cuando detecta un deterioro, propone elevar la criticidad o adelantar una reevaluación. Así, tu programa deja de ser reactivo y gana capacidad predictiva.

Eso sí, la IA no sustituye el juicio experto ni la supervisión humana. Funciona como un acelerador que ayuda a tus equipos GRC a enfocar su atención en los proveedores cuyo comportamiento supone mayor amenaza para los datos personales, optimizando tiempo y recursos escasos.

La protección de datos personales empieza y termina en tus decisiones sobre terceros

Cuando piensas en privacidad, tiendes a centrarte en tus sistemas internos y políticas internas. Sin embargo, la experiencia muestra que muchas brechas importantes nacen lejos de tu perímetro. La forma en que eliges, supervisas y, llegado el caso, reemplazas a tus proveedores críticos determina gran parte del riesgo real que asumen los datos personales bajo tu responsabilidad.

Un programa sólido de gestión de ciberseguridad de proveedores críticos te permite ver la cadena completa, documentar tu diligencia y responder con rapidez ante incidentes. Integrar esta disciplina en tu marco GRC refuerza la confianza de clientes, reguladores y socios. Y, sobre todo, alinea tus decisiones de negocio con la protección efectiva de la información más sensible.

Software Gestión de ciberseguridad de proveedores críticos aplicado a datos personales

Cuando gestionas decenas o cientos de proveedores, el miedo a que un tercero provoque una fuga de datos personales es real. Sientes la presión de reguladores, clientes y dirección, mientras lidias con hojas de cálculo, correos dispersos y evaluaciones que llegan tarde. Necesitas recuperar el control sin bloquear el negocio, y hacerlo con un enfoque profesional, auditable y sostenible en el tiempo.

El Software Gestión de ciberseguridad de proveedores críticos centraliza el inventario de terceros, automatiza evaluaciones, orquesta flujos de aprobación y vincula cada proveedor con los datos personales y sistemas que toca. Así visualizas el riesgo real de tu cadena de suministro digital y priorizas acciones basadas en impacto, no en percepciones.

La plataforma integra automatización GRC, gestión integral de riesgos y módulos de cumplimiento normativo. Puedes alinear requisitos de ciberseguridad con obligaciones de privacidad, registrar evidencias y generar informes para auditorías o autoridades de control en minutos, sin búsquedas interminables ni dependencias de documentos desactualizados.

La capa de inteligencia artificial analiza patrones, señales externas y evolución de controles para ayudarte a anticipar problemas. Si un proveedor crítico empieza a mostrar indicios de debilidad, el sistema lo detecta y sugiere acciones. No esperas a la siguiente revisión anual para descubrir que tu mayor riesgo de fuga de datos personales estaba en un tercero aparentemente estable.

Además del software, cuentas con acompañamiento experto continuo. El equipo de GRCTools te ayuda a configurar modelos de riesgo, adaptar flujos a tu realidad y evolucionar el programa a medida que cambian normativas y amenazas. El resultado es una gobernanza madura de proveedores críticos donde la protección de datos personales deja de ser una preocupación difusa y se convierte en un proceso controlado, medible y mejorable.

Preguntas frecuentes sobre datos personales y ciberseguridad de proveedores críticos

¿Qué es la gestión de ciberseguridad de proveedores críticos aplicada a datos personales?

La gestión de ciberseguridad de proveedores críticos es el conjunto de procesos y controles que aplicas a terceros que sostienen funciones esenciales del negocio. Cuando estos proveedores tratan datos personales, el objetivo es garantizar que su nivel de seguridad, gobierno y cumplimiento resulte equivalente al que exiges dentro de tu propia organización.

¿Cómo puedo empezar a controlar mejor los datos personales que manejan mis proveedores?

Empieza creando un inventario actualizado de proveedores que acceden a datos personales y clasifícalos por criticidad. Define criterios de evaluación de seguridad, establece contratos con cláusulas claras y programa revisiones periódicas con evidencias. Utiliza una plataforma GRC para automatizar tareas, centralizar documentación y mantener visibilidad constante sobre los riesgos de terceros.

¿En qué se diferencian los proveedores críticos de otros proveedores respecto a los datos personales?

Un proveedor crítico tiene un impacto directo en la continuidad del negocio, el cumplimiento normativo o la protección de datos personales. Suele gestionar grandes volúmenes de información sensible o tener accesos privilegiados a tus sistemas. Otros proveedores prestan servicios de menor impacto, donde un fallo no compromete de forma significativa la privacidad ni la operación.

¿Por qué un fallo de seguridad en un proveedor puede generar sanciones por datos personales a mi empresa?

Las leyes de protección de datos consideran responsable a la organización que decide los fines y medios del tratamiento, incluso cuando subcontrata parte del servicio. Si un proveedor sufre una brecha y tú no demuestras diligencia en su selección y supervisión, la autoridad puede considerar que incumpliste tus obligaciones, lo que abre la puerta a sanciones importantes.

¿Cuánto tiempo tarda en madurar un programa de gestión de ciberseguridad de proveedores críticos?

Depende del tamaño de la organización, el número de proveedores y el nivel de partida. En general, puedes establecer una base operativa en pocos meses si cuentas con una plataforma GRC y apoyo experto. La madurez plena llega cuando integras métricas en la toma de decisiones corporativas y mantienes un ciclo continuo de mejora y revisión.

¿Desea saber más?

Entradas relacionadas

¿Por qué es importante proteger los datos personales desde la empresa?

La exposición de datos personales a través de proveedores críticos multiplica el riesgo legal, reputacional y operativo. Una…

Cómo ha sido la evolución de la protección de datos personales en Chile

La evolución de la Protección de datos personales en Chile está redefiniendo cómo gestionas riesgos legales, reputacionales y…

Ley N° 21.719 Protección de Datos Personales en Chile: guía completa

La Ley N° 21.719 Protección de Datos Personales en Chile redefine tus obligaciones frente a riesgos de filtración…

Evaluación de riesgos en base a la Ley de Protección de Datos Personales de Chile

Una evaluación de riesgos alineada con la Ley de Protección de Datos Personales de Chile exige controlar a…