¿Qué es GRCTools: Gestión de Vulnerabilidades y Controles?

GRCTool es una solución integral diseñada para fortalecer la seguridad de tu organización al identificar, evaluar y mitigar las vulnerabilidades en tu entorno de manera efectiva. Esta herramienta está diseñada específicamente para ayudarte a gestionar de manera eficiente los riesgos de seguridad y garantizar el cumplimiento de los controles necesarios para proteger tus activos de información.

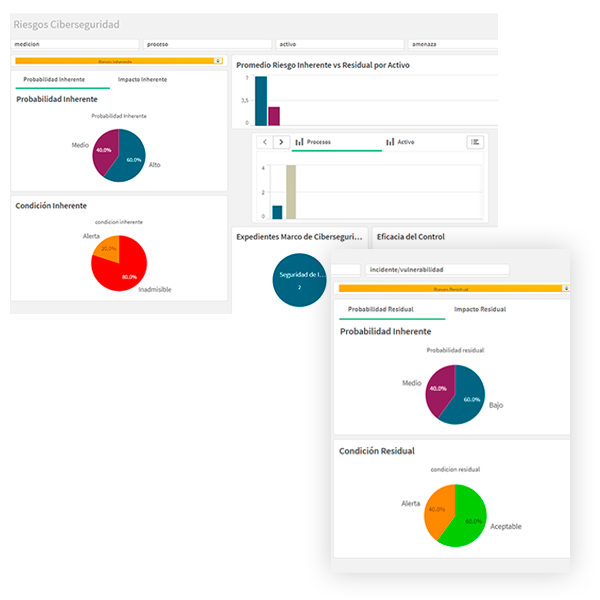

Con GRCTools podrás realizar evaluaciones exhaustivas de vulnerabilidades en tu infraestructura, aplicaciones y sistemas, permitiéndote identificar las debilidades potenciales que podrían ser explotadas por amenazas internas o externas. Nuestra plataforma te ofrece herramientas avanzadas para priorizar y remediar estas vulnerabilidades de manera proactiva, reduciendo así la superficie de ataque y fortaleciendo la postura de seguridad de tu organización.

Mantenimiento de un inventario actualizado de activos.

Clasificación y priorización de vulnerabilidades según su nivel de riesgo.

Registro y seguimiento de las acciones correctivas para abordar las vulnerabilidades.

Funcionalidades: Software Gestión de Vulnerabilidades y Controles

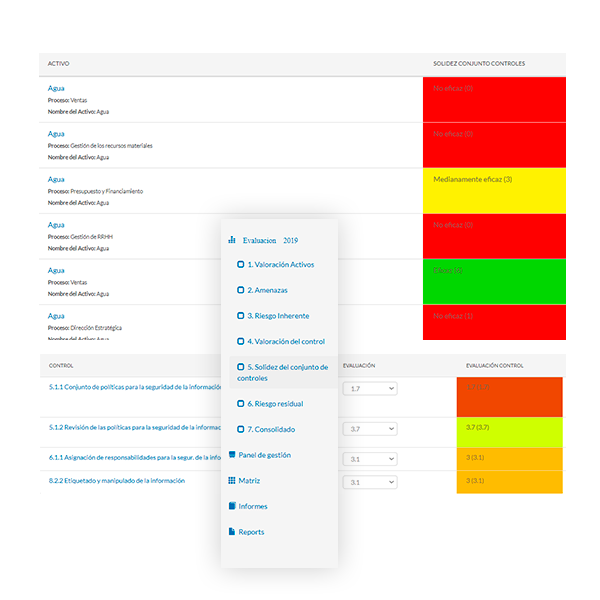

Gestión de los controles específicos para prevenir vulnerabilidades de tu organización

Seguimiento en tiempo real de los controles

De manera independiente, pero interrelacionado con las amenazas, los controles deben ser evaluados en cuanto al diseño, pero también en cuanto al grado de implementación. Permitiendo hacer seguimiento del cumplimiento de los controles y estableciendo ajustes a los mismos en persecución de la mejora continua.

Simplificación de la gestión

Al tener una serie de controles ya predeterminados en la base de conocimiento, el usuario ya tiene claro cómo debe dar seguimiento y cumplimiento a los controles, estableciendo mecanismos sencillos para poder ejecutar las tareas para evaluar dicho cumplimiento, pudiendo dejar evidencias de otras aplicaciones que permiten simplificar la gestión y control de cambios.

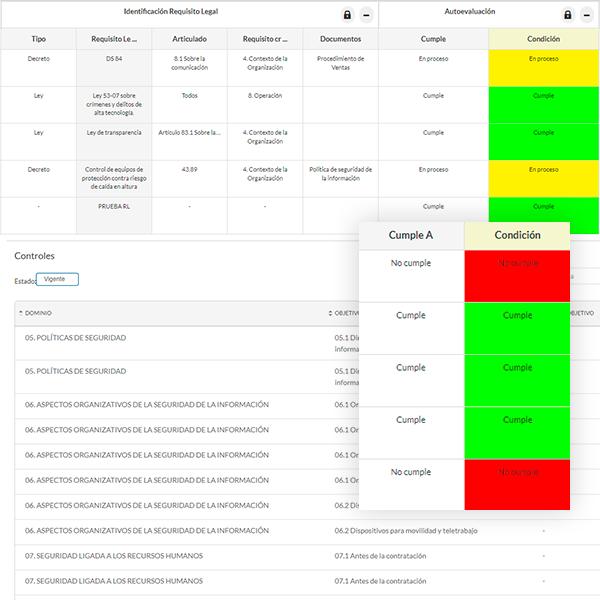

Cumplimiento normativo y gestión de políticas

- Verificación y seguimiento del cumplimiento con normativas y estándares de seguridad específicos para el sector gubernamental.

- Definición, implementación y seguimiento de políticas de seguridad para garantizar el cumplimiento normativo.

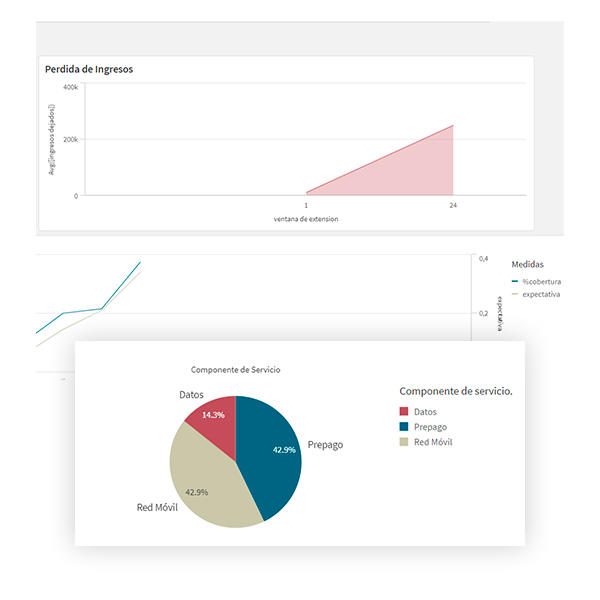

Análisis de tendencias pormenorizado

Herramientas de análisis para identificar patrones y tendencias en la seguridad de la infraestructura y aplicaciones.